*ESGOTADO*Fantasma no Sistema: Minhas Aventuras Como o Hacker Mais Procurado do Mundo - .

Quem viu este produto , comprou

-

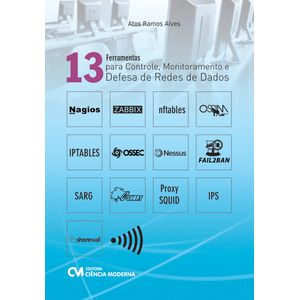

13 Ferramentas para Controle, Monitoramento e Defesa de Redes de Dados

-

Cloud Computing - Data Center Virtualizado - Gerenciamento, Monitoramento e Segurança

-

Manual de Investigação Cibernética à luz do Marco Civil da Internet

A atual Era do Conhecimento, caracterizada pelo intenso fluxo de informações, de alcance mundial e instantâneo, fez com que o mundo jurídico também buscasse se adequar à nova realidade social, surgindo uma série de normas e julgados que visam tutelar os direitos dos indivíduos e da sociedade no ciberespaço. ... Ler mais +

QUERO VER -

Bacula: O software livre de backup - 3ª edição

Único livro nacional dedicado à parte teórica de backups, também traz manuais completo de instalação e configuração de um sistema de cópias de segurança baseado na ferramenta mais utilizada no mundo – o Bacula (software livre). Destaque para os novos tópicos: modelo de política de backup, configuração de robôs-de-fita e plug-in universal de backup on-line – bpipe. Também são abordados: estratégia de backup (GFS), configuração de NAS, restauração, comandos do Bacula, duplicação de arquivos, interfaces gráficas, disaster recovery, backup de aplicações específicas (máquinas virtuais, bancos de dados etc.), cópia e migração de backups e scripts antes e depois dos jobs de backup. ... Ler mais +

QUERO VER -

-

Invasão de Redes - Ataques e Defesas é um livro que vem para mostrar como os Hackers utilizam a linguagem de Programação C para efetuar suas temíveis invasões pela Internet.Com uma linguagem clara e direta, vem demonstrar a criação de alguns dos mais utilizados softwares para a penetração de sistemas, locais e remotos, ,como eles são utilizados no mundo underground e as suas soluções diretas e seguras. Softwares abordados: § Portscaners § Denial of Service (DoS) § BackDoor § Brutal Forces Incluindo ainda: Introdução à linguagem de programação C Básico sobre Sockets em C MIscelâneas (Códigos prontos para a área de invasão de sistemas) ... Ler mais +

QUERO VER -

Hacking Windows - Ensinamentos Básicos

Neste livro você descobrirá diversas técnicas utilizadas pelos Hackers que rondam a nossa rede, e, você leitor iniciante, não vai ter a parte chamada enjoada, que é toda a teoria. Aprenderá como realmente usar essas técnicas sem rodeios. Serão abordados tópicos de conceitos de invasão, técnicas de engenharia social, como criar um vírus .bat e camuflá-lo, como burlar sites e firewalls, FTP, Scanners de rede, Scanners de sites. Este livro é ideal para você que deseja conhecer essas técnicas para fins de aprendizado e defesa. ... Ler mais +

QUERO VER -

Administração de redes Linux - Conceitos e práticas na administração de redes em ambiente Linux

Quem viu este produto , também se interessou

-

-

Manual de Investigação Cibernética à luz do Marco Civil da Internet

A atual Era do Conhecimento, caracterizada pelo intenso fluxo de informações, de alcance mundial e instantâneo, fez com que o mundo jurídico também buscasse se adequar à nova realidade social, surgindo uma série de normas e julgados que visam tutelar os direitos dos indivíduos e da sociedade no ciberespaço. ... Ler mais +

QUERO VER -

Bacula: O software livre de backup - 3ª edição

Único livro nacional dedicado à parte teórica de backups, também traz manuais completo de instalação e configuração de um sistema de cópias de segurança baseado na ferramenta mais utilizada no mundo – o Bacula (software livre). Destaque para os novos tópicos: modelo de política de backup, configuração de robôs-de-fita e plug-in universal de backup on-line – bpipe. Também são abordados: estratégia de backup (GFS), configuração de NAS, restauração, comandos do Bacula, duplicação de arquivos, interfaces gráficas, disaster recovery, backup de aplicações específicas (máquinas virtuais, bancos de dados etc.), cópia e migração de backups e scripts antes e depois dos jobs de backup. ... Ler mais +

QUERO VER -

Hacking Windows - Ensinamentos Básicos

Neste livro você descobrirá diversas técnicas utilizadas pelos Hackers que rondam a nossa rede, e, você leitor iniciante, não vai ter a parte chamada enjoada, que é toda a teoria. Aprenderá como realmente usar essas técnicas sem rodeios. Serão abordados tópicos de conceitos de invasão, técnicas de engenharia social, como criar um vírus .bat e camuflá-lo, como burlar sites e firewalls, FTP, Scanners de rede, Scanners de sites. Este livro é ideal para você que deseja conhecer essas técnicas para fins de aprendizado e defesa. ... Ler mais +

QUERO VER -

Cloud Computing - Data Center Virtualizado - Gerenciamento, Monitoramento e Segurança

-

Invasão de Redes - Ataques e Defesas é um livro que vem para mostrar como os Hackers utilizam a linguagem de Programação C para efetuar suas temíveis invasões pela Internet.Com uma linguagem clara e direta, vem demonstrar a criação de alguns dos mais utilizados softwares para a penetração de sistemas, locais e remotos, ,como eles são utilizados no mundo underground e as suas soluções diretas e seguras. Softwares abordados: § Portscaners § Denial of Service (DoS) § BackDoor § Brutal Forces Incluindo ainda: Introdução à linguagem de programação C Básico sobre Sockets em C MIscelâneas (Códigos prontos para a área de invasão de sistemas) ... Ler mais +

QUERO VER -

Hacking Windows 8.1- Mito ou Verdade? Praticando e Obtendo Informações

-

Semana do Consumidor

Computadores, Internet e a Era Digital vem mostrar e esclarecer como você se torna uma vítima em potencial do lado negativo da tecnologia. São 238 dicas simples, divididas em vários assuntos, que visam a orientá-lo de forma simples e direta, sem o jargão excessivamente técnico dos livros sobre Segurança da Informação atualmente disponíveis. É um livro totalmente dirigido para o usuário doméstico, não-técnico em informática. ... Ler mais +

QUERO VER

- DescriçãoFantasma no Sistema: Minhas Aventuras Como o Hacker Mais Procurado do Mundo

"Há alguns dias atrás, revirando algumas caixas velhas na casa de meus pais, encontrei um How To escrito por Kevin Mitnick de como utilizar celulares OKI 900 para escutar conversas alheias, clonar celulares e de como conseguiu se passar pelo seu perseguidor com as técnicas que descrevia.

Mais de 18 anos se passaram desde o dia em que quebrei uma das antigas bridges telefônicas CCITT5 da MCI de discagem internacional, ligando de graça para a Hacker’s Heaven BBS me interando das últimas novidades da cena hacker underground.

Não muito depois, os primeiros provedores de internet iniciaram suas atividades no Brasil – IBASE, Alternex, Mandic e Inside. O mundo virtual ainda engatinhava. Enquanto alguns amigos grafitavam muros, andavam em tribos de skate, galeras de funk ou em gangues de lutadores de jiu-jitsu na zona sul carioca, escolhi o computador para meus tempos de rebeldia.

O livro que você está prestes a ler é uma homenagem a essa geração que desbravou um mundo novo sem fronteiras, cujas regras eram traçadas somente pela ética dos jovens que ansiavam pela informação livre; quando as vozes e mentes brilhantes de alguns prevaleceram sobre poderosos governos e grandes corporações.

Em tempos que exércitos usam as redes de computadores como mais uma frente de batalha, revoluções são organizadas por meios eletrônicos e a internet se tornou o meio de comunicação global, as memórias das aventuras de Kevin em Fantasma no Sistema nos lembram de como tudo começou e de uma galera cujos feitos ecoarão para sempre no ciberespaço."

– Prefácio exclusivo da edição brasileira escrito por Wanderley “STORM” Abreu Junior, pós-graduado em Criptografia & Segurança de Computadores pelo Massachusetts Institute of Technology.

“Intrigante e perspicaz, um olhar pela mente de alguém que verdadeiramente dominou a arte da engenharia social com o uso do computador e da tecnologia. Acredito firmemente que podemos aprender a nos proteger a partir do momento que compreendemos como o crime é cometido.” — Frank W. Abagnale, autor de Prenda-Me Se For Capaz.

“Conciso e mordaz, Fantasma no Sistema se lê como um Raymond Chandler e nos fornece uma visão detalhada de uma época na história do computador que já parece singular. Kevin Mitnick foi e é um verdadeiro pioneiro da internet.” — John Perry Barlow, cofundador da Eletronic Frontier Foundation.

“Fantasma no Sistema é uma história intrigante dos anos de Mitnick como fugitivo e hacker de computador mais procurado pelo FBI. Sua vida real é tão excitante quanto qualquer blockbuster de Hollywood.” — Jeff Eastin, criador e produtor-executivo da série White Collar. - Sobre o Autor

- Especificação

Características

Assuntos Hacker Tipo de Livro Livro Físico Especificações

Sobre o Autor Kevin Mitnick

Kevin Mitnick, o (ex) hacker mais famoso do mundo, é hoje consultor de segurança. Ele não só tem sido tema de vários artigos de jornais e de revistas, mas também é convidado a participar em diversos programas de rádio e de televisão, nos quais faz comentários especializados sobre informações de segurança. Também já depôs perante o Senado norte-americano e escreveu artigos para a Harvard Business Review.

Kevin é autor de Fantasma no Sistema: Minhas Aventuras Como o Hacker Mais Procurado do Mundo, A Arte de Enganar, A Arte de Invadir, Trojan Horse: A Novel, No Tech Hacking: A Guide to Social Engineering, Dumpster Diving, and Shoulder Surfing, entre outros.

Website: http://www.mitnicksecurity.com

Twitter: @kevinmitnick

William L. Simon

William L. Simon já recebeu prêmios por seus trabalhos com cinema e TV é autor de mais de 30 best-sellers do The New York Times, entre eles: Fantasma no Sistema: Minhas Aventuras Como o Hacker Mais Procurado do Mundo, A Arte de Enganar, A Arte de Invadir, Coyote Medicine: Lessons from Native American Healing, The Steve Jobs Way: iLeadership for a New Generation, entre outros.Informações Técnicas SUMÁRIO

Prólogo xi

PARTE UM: A Construção de um Hacker

1 Um Começo Difícil 3

2 Só de Passagem 7

3 Pecado Original 20

4 O Escapista 34

5 Todas As Suas Linhas Telefônicas Me Pertencem 44

6 Hackeio em Troca de Amor 53

7 Casamento às Pressas 63

8 Lex Luthor 73

9 O Plano de Descontos Kevin Mitnick 95

10 O Misterioso Hacker 102

PARTE DOIS: Eric

11 Jogo Sujo 111

12 Não Dá Para Esconder 116

13 O Interceptador 126

14 Tu Me Escutas; Eu Te Escuto 131

15 “Como Vocês Conseguiram Esta Porra?” 143

16 Invadindo a Praia do Eric 149

17 Abrindo as Cortinas 153

18 Análise de Tráfego 163

19 Revelações 169

20 Contragolpe 174

21 Gato e Rato 179

22 Trabalho de Detetive 187

23 Devastado 198

24 Desaparecimento 206

PARTE TRÊS: Em Fuga

25 Harry Houdini 217

26 Investigador Particular 226

27 Here Comes the Sun 237

28 Caçador de Troféus 249

29 Despedida 264

30 Ataque Surpresa 280

31 Olhos no Céu 289

32 Sintonia de Amor 306

PARTE QUATRO: Um Fim e um Começo

33 Hackeando o Samurai 323

34 Esconderijo no Cinturão Bíblico 331

35 Fim de Jogo 347

36 Um Namoro com o FBI 354

37 O Vencedor do Troféu de Bode Expiatório 362

38 Resultado: Uma Virada na Sorte 384

Agradecimentos 395

Índice 403Avaliação Técnica - Outro Professor: “Finalmente, o hacker mais famoso do mundo nos conta sua história inspiradora de manchetes a partir de seu próprio ponto de vista. O resultado é mais do que apenas uma crônica meticulosa dos hackings de Kevin Mitnick — é uma exposição da máquina burocrática invisível que perpassa quase todos os aspectos de nossa vida e de quão facilmente esta é subvertida por um golpista de fala mansa, que percebe toda a movimentação das engrenagens. Uma leitura fascinante.” Formação do Professor: Kevin Poulsen, autor de Chefão: Como Um Hacker Se Apoderou do Submundo Bilionário do Crime Cibernético. Informações Técnicas

Nº de páginas: 428 Origem: Internacional Editora: Editora Alta Books Idioma: Português Edição: 1ª Edição Ano: 2013 ISBN: 9788576087052 Encadernação: Brochura Autor: Kevin Mitnick, William L. Simon - Informações