Segurança em Redes sem Fio - 4ª Edição - Aprenda a proteger suas informações em ambientes Wi-Fi e Bluetooth

Apesar dessa demanda, as redes sem fio, mesmo não sendo novidade, exigem dos profissionais constantes atualizações, pois, diferentemente das redes que utilizam cabos, as quais necessitam de conhecimentos técnicos mais específicos e que não têm evoluído tão rapidamente, a montagem e a instalação de redes Wi-Fi podem ser efetuadas sem grandes problemas por um usuário iniciante.

Quem viu este produto , comprou

-

Exploração de Vulnerabilidades em Redes TCP/IP - 3ª Edição Revisada e Ampliada

O livro Exploração de Vulnerabilidades em Redes TCP/IP foi idealizado com o objetivo de ser uma contribuição na formação de profissionais de segurança computacional dos novos tempos. Em um passado remoto, era comum instalar um servidor e simplesmente esquecer dele, já que o acesso era exclusivo à LAN da corporação. Com o advento da internet, tudo mudou: uma vez na internet, um servidor está ao alcance do mundo. ... Ler mais +

QUERO VER -

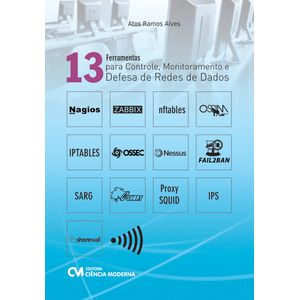

13 Ferramentas para Controle, Monitoramento e Defesa de Redes de Dados

-

Administração de redes Linux - Conceitos e práticas na administração de redes em ambiente Linux

-

Consumindo a API do Zabbix com Python

Este livro aborda a API do Zabbix com exemplos práticos de como extrair dados do seu ambiente de monitoramento e como recuperar e modificar informações via programação, fornecendo acesso a dados históricos. A API do Zabbix é amplamente utilizada para criar novas aplicações, fazer integrações com software de terceiros e automatizar tarefas repetitivas. ... Ler mais +

QUERO VER -

Bacula: O software livre de backup - 3ª edição

Único livro nacional dedicado à parte teórica de backups, também traz manuais completo de instalação e configuração de um sistema de cópias de segurança baseado na ferramenta mais utilizada no mundo – o Bacula (software livre). Destaque para os novos tópicos: modelo de política de backup, configuração de robôs-de-fita e plug-in universal de backup on-line – bpipe. Também são abordados: estratégia de backup (GFS), configuração de NAS, restauração, comandos do Bacula, duplicação de arquivos, interfaces gráficas, disaster recovery, backup de aplicações específicas (máquinas virtuais, bancos de dados etc.), cópia e migração de backups e scripts antes e depois dos jobs de backup. ... Ler mais +

QUERO VER -

-

Hacking Windows - Ensinamentos Básicos

Neste livro você descobrirá diversas técnicas utilizadas pelos Hackers que rondam a nossa rede, e, você leitor iniciante, não vai ter a parte chamada enjoada, que é toda a teoria. Aprenderá como realmente usar essas técnicas sem rodeios. Serão abordados tópicos de conceitos de invasão, técnicas de engenharia social, como criar um vírus .bat e camuflá-lo, como burlar sites e firewalls, FTP, Scanners de rede, Scanners de sites. Este livro é ideal para você que deseja conhecer essas técnicas para fins de aprendizado e defesa. ... Ler mais +

QUERO VER -

Manual de Investigação Cibernética à luz do Marco Civil da Internet

A atual Era do Conhecimento, caracterizada pelo intenso fluxo de informações, de alcance mundial e instantâneo, fez com que o mundo jurídico também buscasse se adequar à nova realidade social, surgindo uma série de normas e julgados que visam tutelar os direitos dos indivíduos e da sociedade no ciberespaço. ... Ler mais +

QUERO VER

Quem viu este produto , também se interessou

-

Manual de Investigação Cibernética à luz do Marco Civil da Internet

A atual Era do Conhecimento, caracterizada pelo intenso fluxo de informações, de alcance mundial e instantâneo, fez com que o mundo jurídico também buscasse se adequar à nova realidade social, surgindo uma série de normas e julgados que visam tutelar os direitos dos indivíduos e da sociedade no ciberespaço. ... Ler mais +

QUERO VER -

Semana do Consumidor

Computadores, Internet e a Era Digital vem mostrar e esclarecer como você se torna uma vítima em potencial do lado negativo da tecnologia. São 238 dicas simples, divididas em vários assuntos, que visam a orientá-lo de forma simples e direta, sem o jargão excessivamente técnico dos livros sobre Segurança da Informação atualmente disponíveis. É um livro totalmente dirigido para o usuário doméstico, não-técnico em informática. ... Ler mais +

QUERO VER -

Hacking Windows 8.1- Mito ou Verdade? Praticando e Obtendo Informações

-

Segurança da Informação em Aplicações Web com Grails Segurança da Informação em Aplicações Web com

-

Implementando Segurança com FortiOS Implementando Segurança com FortiOS

-

Bacula: O software livre de backup - 3ª edição

Único livro nacional dedicado à parte teórica de backups, também traz manuais completo de instalação e configuração de um sistema de cópias de segurança baseado na ferramenta mais utilizada no mundo – o Bacula (software livre). Destaque para os novos tópicos: modelo de política de backup, configuração de robôs-de-fita e plug-in universal de backup on-line – bpipe. Também são abordados: estratégia de backup (GFS), configuração de NAS, restauração, comandos do Bacula, duplicação de arquivos, interfaces gráficas, disaster recovery, backup de aplicações específicas (máquinas virtuais, bancos de dados etc.), cópia e migração de backups e scripts antes e depois dos jobs de backup. ... Ler mais +

QUERO VER -

Hacking Windows - Ensinamentos Básicos

Neste livro você descobrirá diversas técnicas utilizadas pelos Hackers que rondam a nossa rede, e, você leitor iniciante, não vai ter a parte chamada enjoada, que é toda a teoria. Aprenderá como realmente usar essas técnicas sem rodeios. Serão abordados tópicos de conceitos de invasão, técnicas de engenharia social, como criar um vírus .bat e camuflá-lo, como burlar sites e firewalls, FTP, Scanners de rede, Scanners de sites. Este livro é ideal para você que deseja conhecer essas técnicas para fins de aprendizado e defesa. ... Ler mais +

QUERO VER -

- DescriçãoSegurança em Redes sem Fio - 4ª Edição - Aprenda a proteger suas informações em ambientes Wi-Fi e Bluetooth

A crescente necessidade de maior mobilidade e as melhorias da tecnologia Wi-Fi, que permitem conexões mais rápidas e estáveis, combinadas com preços mais acessíveis, estão fazendo com que cada vez mais pessoas utilizem redes sem fio, aumentando a demanda por pontos de conexão, quer em locais de trânsito, quer em ambiente empresarial ou doméstico.

Apesar dessa demanda, as redes sem fio, mesmo não sendo novidade, exigem dos profissionais constantes atualizações, pois, diferentemente das redes que utilizam cabos, as quais necessitam de conhecimentos técnicos mais específicos e que não têm evoluído tão rapidamente, a montagem e a instalação de redes Wi-Fi podem ser efetuadas sem grandes problemas por um usuário iniciante. Essa facilidade, contudo, apresenta um risco associado, pois muitas instalações (caseiras ou não) são realizadas ainda com padrões dos fabricantes, ou seja, completamente expostas a qualquer tipo de ataque.

Muitas tecnologias associam-se ao termo redes sem fio – as diferenças vão desde frequências utilizadas, distâncias alcançadas até protocolos envolvidos –, porém a de maior popularidade é, inegavelmente, a rede Wi-Fi (Wireless Fidelity). Mas será que as redes Wi-Fi dispõem de mecanismos que garantem a segurança do usuário? E, mesmo que existam esses mecanismos, eles serão adotados? Quais seriam as dificuldades em sua adoção? É com o objetivo de responder a essas questões que iremos discorrer sobre as características, os riscos e as possibilidades de uso mais seguro de redes Wi-Fi.

O objetivo principal deste livro é proporcionar ao leitor tanto uma visão abrangente das características e peculiaridades de redes sem fio (notadamente a tecnologia Wi-Fi e também similares, como a Bluetooth) quanto o entendimento das vulnerabilidades comuns associadas à tecnologia e aos seus riscos e das possibilidades de uso com maior segurança. - Sobre o Autor

- Especificação

Características

Tipo de Livro Livro Físico Especificações

Sobre o Autor Nelson Murilo de O. Rufino

Nelson Murilo é consultor de segurança desde 1992. Ministra cursos sobre segurança de redes para grandes empresas nacionais, internacionais, órgãos de segurança federais e militares. Responsável pela elaboração de políticas de segurança em órgãos governamentais, realiza testes de vulnerabilidade e investigação forense em bancos, financeiras, empresas aéreas e órgãos federais. É diretor da Pangeia Informática (www.pangeia.com.br) e autor de ferramentas de segurança, como a chkrootkit, disponíveis gratuitamente em www.chkrootkit.org.Informações Técnicas

Nº de páginas: 288 Origem: Nacional Editora: Editora Novatec Idioma: Português Edição: 4ª Edição Ano: 2014 ISBN: 9788575224137 Encadernação: Brochura Autor: Nelson Murilo de O. Rufino - Informações